制限のトークン承認はDeFiで最も危険な慣行の一つです。

この記事のまとめ

- Sei特化アグリゲーターkameのハッキング被害額

- コントラクトのバグが原因ではなくトークンの無制限承認を悪用された

- ユーザーへの承認取り消し方法をkameがアナウンス

- 定期的なRevokeも大切

- ハッキング被害の補償について

目次

SEIアグリゲーターのkameがハッキング

9/13にSEIのaggregatorのkameがハッキングを受けて資金100万ドルが流出しました。

今回の事件は、コントラクト自体のバグではなく、承認の運用と統合の複雑さが主な原因のようです。

小規模ですが、YAKAFinanceやDragonSwapなどでSwapを行う際に最適なレートを検索してくれたりするプロトコルになります。

使っていないと思ってる方でも実は…?

なんてこともありますので、対応方法と今後について書いてみようと思います。

kameハッキングは誰が被害に??

・ユーザーのウォレットに設定された無制限のトークン承認

この承認が与えられていたユーザーが標的となりました。

対応方法は?

※Kameは、ユーザーにRevoke.cashやRabby Walletを使って承認を取り消すようにアナウンス

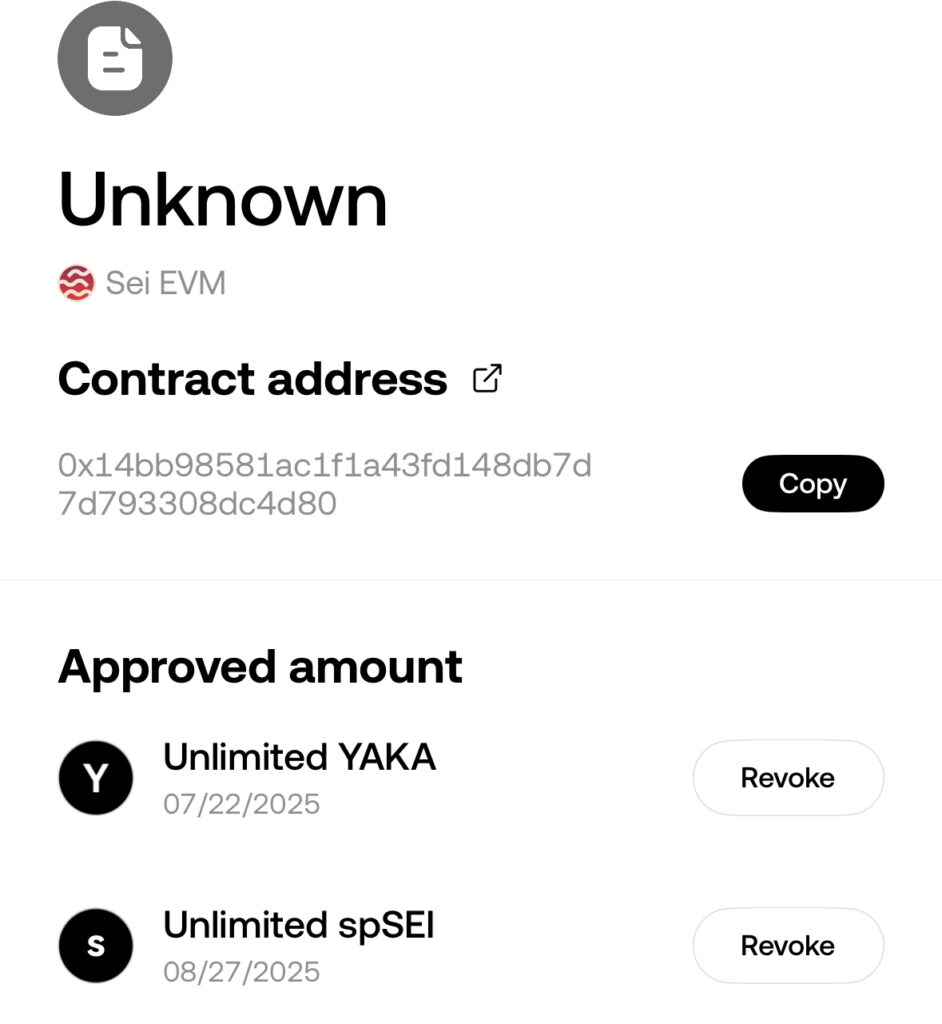

僕は無制限の承認は基本しない方向ではありますが、一応確認してみました。

え…あるやん。何。キモ。

とりあえず取り消し作業をしました。

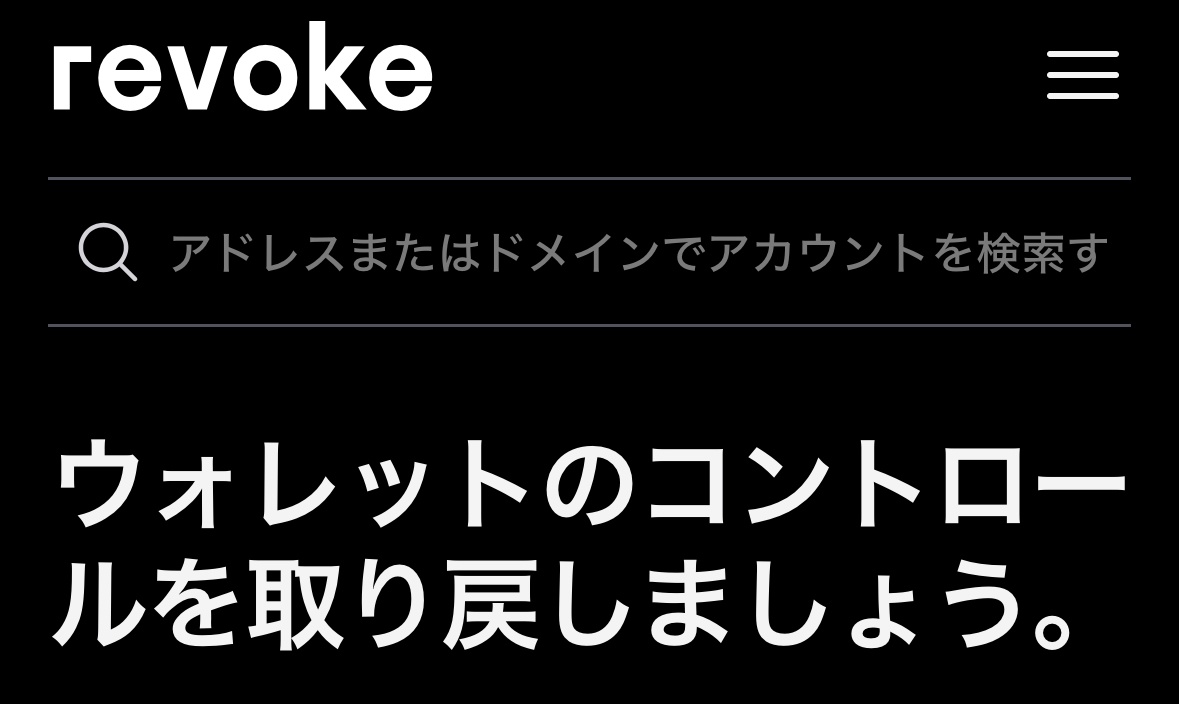

Revokeは↓

あわせて読みたい

100以上のネットワークでトークンの承認を取り消す | Revoke.cash

Ethereumとその他100以上のネットワークで、過去に付与したトークン承認や許可を取り消すことにより、ウォレットのコントロールを取り戻して、安全でいましょう。

今後どのようにしたらいいのか

利便性の為に「無制限の承認」を行なっているユーザーも少なくないかと思います。

しかし、今回のようなハッキング被害を受ける可能性があるので必要な額だけ承認するようにした方が良いかもしれません。

ガス代が少しかかりますが、承認を取り消すRevokeも定期的に行っていきましょう!

覚えていないだけで無制限の承認をしている可能性があります。

kameの現在は?

被害額100万ドル超ですが、ハッカーと交渉し185 ETH(約56万ドル)が返還されました。

残りは追跡中とのことです。

また補償計画が進行中であり、Kameが再開する前にさらなる監査が予定されているそうです。